Основные понятия и комплекты релейной защиты

Страница 2

С развитием техники релейной защиты уменьшались ее габариты и собственное потребление, улучшались ее характеристики, повышались быстродействие, чувствительность и надежность, совершенствовались алгоритмы функционирования. Все это позволяет более уверенно решать основную проблему: четкое разграничение аварийного и нормального режимов.

Релейная защита, контролирующая состояние только одного объекта и отключающая при аварийных режимах выключатель только данного объекта, называется индивидуальной. Во многих случаях основные свойства защиты (чувствительность, селективность, быстродействие) улучшаются, если индивидуальные устройства взаимосвязаны.

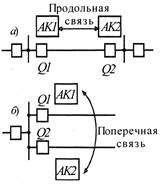

Взаимная связь таких устройств может быть продольной и поперечной. Продольная взаимная связь объединяет защиты АК1 и АК2 на разных концах (на входе и выходе) одного объекта, например, линии – рисунок 1, а. Взаимная связь, при которой объединяются защиты АК1 и АК2 разных объектов, присоединенных к общим шинам, называется поперечной - рисунок 1, б.

До недавнего времени релейная защита и другие устройства автоматики выполнялись только на релейно-контактных элементах. В последние десятилетия широко начали применять электронные устройства. Это повышает надежность защит, уменьшает их размеры, собственное потребление и эксплуатационные расходы, а также позволяет реализовать совершенно новые функциональные зависимости. Применение полупроводниковой электроники дает возможность выполнить релейную защиту вместе с другими устройствами автоматики и телемеханики в виде единой системы, комплекса. Применение микроэлектроники и микропроцессорных систем еще больше повышает эффективность релейной защиты и автоматики, открывает перспективы для передачи функций релейной защиты и автоматики специальным управляющим вычислительным машинам, которые будут управлять устройствами электроснабжения в нормальных и аварийных режимах. В этой связи особое значение приобретает изучение алгоритмов (программ), которым должно подчиняться действие релейной защиты вне зависимости от той элементной базы, на основе которой она выполнена.

Менеджмент

на авторемонтном предприятии

Менеджмент-это профессионально осуществляемое управление предприятия в условиях рыночных отношениях в любой сфере хозяйственной деятельности, направленная на получение прибыли путем рационального использования ресурсов. В упрощенном понимании, менеджмент-это умение добиваться поставленных целей, ис ...

Технико-эксплуатационная характеристика производственного

подразделения

В данном курсовом проекте объектом проектирования является заправочный участок. Списочный подвижной состоит из автомобилей УАЗ-3151, его списочное количество 160ед., а также автомобили »Нива», их списочное количество насчитывает 172 единицы. Заправочный участок относится к участкам вспомогательного ...

Характеристика предприятия

Базовым предприятиям для проектирования является муравленковская транспотная компания (МТК). Предприятие расположено в промышленной зоне г. Муравленко Ямало-Ненецкого Автономного округа Российской Федерации. Дорожные условия 10% бездорожья, остальное асфальтированное и состоит из основного предприя ...